WebRTC लीक क्या हैं और उन्हें कैसे रोकें?

WebRTC लीक के बारे में जानने से पहले, हमें यह जानना होगा कि WebRTC क्या है। तो WebTRC क्या है?

WebTRC वेब रीयल-टाइम संचार के लिए संक्षिप्त रूप है। यह एक ओपन-सोर्स वेब प्रोटोकॉल है जो अब कई वेब ब्राउज़रों और मोबाइल अनुप्रयोगों में पहले से इंस्टॉल आता है। हम bTRC इन वेब ब्राउज़रों और मोबाइल अनुप्रयोगों को वास्तविक समय में आपस में जानकारी साझा करने की अनुमति देता है। यह जानकारी ऑडियो, वीडियो या यहां तक कि पाठ-आधारित फ़ाइलें भी हो सकती है।

WebRTC को स्वयं एक मानकीकृत और कुशल विधि बनाने के लिए विकसित किया गया था जिससे कि सहकर्मी से सहकर्मी संचार की अनुमति मिल सके वेब ब्राउज़र और कुछ संगत ऐप्स के बीच वास्तविक समय, बिना किसी तृतीय पक्ष प्लगइन या जटिल इंस्टॉलेशन की आवश्यकता के।

आज की कई कंपनियां जो वीडियो कॉन्फ्रेंसिंग, वॉयस कॉलिंग और लाइव स्ट्रीमिंग सेवाएं जैसे गूगल, ज़ूम, फेसबुक, स्नैप इंक और उबरकॉन्फ्रेंस प्रदान करती हैं, वे सभी वेबआरटीसी प्रोटोकॉल का उपयोग करती हैं।

WebRTC कैसे काम करता है?

अब जब हम जानते हैं कि WebRTC क्या है, तो आइए जल्दी से देखें कि यह कैसे काम करता है और कुछ वास्तविक जीवन के अनुप्रयोगों का उल्लेख करें।

WebRTC कार्य करने के लिए जावास्क्रिप्ट API और अंतर्निहित ब्राउज़र घटकों का एक समूह उपयोग करता है। मुख्य API हैं:

-

getUserMedia: माइक्रोफ़ोन और कैमरा तक पहुँचने के लिए उपयोग किया जाता है।

-

RTCPeerConnection: वीडियो और ऑडियो कॉल सेट अप करने के लिए उपयोग किया जाता है।

-

RTCDataChannel: पीयर-टू-पीयर डेटा स्थानांतरण सक्षम करने के लिए उपयोग किया जाता है।

इन API के साथ, WebRTC कैसे काम करता है, इसका एक त्वरित विवरण यहां दिया गया है:

1. मीडिया कैप्चर

WebRTC का सबसे पहला चरण मीडिया कैप्चर है। कई मामलों में, मीडिया वह डेटा है जिसकी आवश्यकता होती है वेब ब्राउज़रों के बीच संचार किया जाना चाहिए। इसे बाहर ले जाने के लिए, जब एक WebRTC एप्लिकेशन शुरू किया जाता है, तो API, getUserMedia आपके माइक्रोफ़ोन और कैमरे तक पहुँच का अनुरोध करता है। यह आमतौर पर आपके ब्राउज़र पर एक पॉप-अप टैब के रूप में दिखाई देगा p;विकल्प “अनुमति दें” “ब्लॉक करें”। एक बार जब आप इसे अनुमति देते हैं, तो मीडिया कैप्चर हो जाता है और प्रदर्शित या प्रसारित करने के लिए तैयार हो जाता है।

2. सिग्नलिंग

हालांकि सिग्नलिंग को वेबआरटीसी में विशेष रूप से मानकीकृत नहीं किया गया है, फिर भी यह कैसे काम करता है, इसका एक महत्वपूर्ण चरण है। कनेक्शन स्थापित करने से पहले, कनेक्ट करने वाले ब्राउज़र या मोबाइल एप्लिकेशन को ऐसी जानकारी का आदान-प्रदान करना होगा जो उन्हें कनेक्शन स्थापित करने का सर्वोत्तम तरीका निर्धारित करने में सहायता करें। यह जानकारी सत्र नियंत्रण संदेश, नेटवर्क पते या सत्र मीडिया डेटा हो सकती है। सिग्नलिंग आमतौर पर वेबसॉकेट, HTTP, या अन्य समान प्रोटोकॉल के माध्यम से होती है।

3. कनेक्शन बनाएँ

अगला API जिसका उपयोग WebRTC करता है वह हैRTCPeerConnection. इस API के साथ, कोडेक और अन्य मीडिया सेटिंग्स जैसे कनेक्शन पैरामीटर पर बातचीत की जाती है और उन पर सहमति बनती है. इसके बाद, WebRT सहकर्मियों के साथ जुड़ने के सर्वोत्तम मार्ग का निर्धारण करने के लिए इंटरैक्टिव कनेक्टिविटी स्थापना (ICE) ढांचे का उपयोग करता है, और एक सीधा सहकर्मी से सहकर्मी कनेक्शन स्थापित किया जाता है।

4. डेटा स्थानांतरण

एक बार कनेक्शन स्थापित हो जाने पर, मीडिया डेटा, जो ऑडियो, वीडियो या यहां तक कि टेक्स्ट फ़ाइलें भी हो सकता है, अब वास्तविक समय में साथियों के बीच प्रेषित किया जा सकता है। डेटा का उपयोग एन्क्रिप्टेड भी किया जाता है मीडिया डेटा के लिए सुरक्षित रीयल-टाइम ट्रांसपोर्ट प्रोटोकॉल (SRTP) और गैर-मीडिया डेटा के लिए डेटाग्राम ट्रांसपोर्ट लेयर सुरक्षा (DTLS)। यह सुनिश्चित करता है कि स्थानांतरण के दौरान डेटा सुरक्षित और संरक्षित रहे।

5. मीडिया संचार

जब मीडिया डेटा स्थानांतरित किया जा रहा होता है, तो WebRTC घटक बैंडविड्थ, मीडिया एन्कोडिंग, मीडिया डिकोडिंग, शोर में कमी, प्रतिध्वनि रद्दीकरण और नेटवर्क में उतार-चढ़ाव का प्रबंधन करते हैं।

6. डेटा चैनल संचार

अंतिम WebRTC API,RTCDataChannel, वह है जो इस भाग को संभालता है। यह भाग मीडिया के अलावा अन्य डेटा रूपों के स्थानांतरण को कवर करता है। यह डेटा टेक्स्ट चैट, गेमिंग डेटा या फ़ाइल स्थानांतरण हो सकता है।

7. सत्र समाप्ति

जब संचार पूरा हो जाता है, तो सत्र को उसी सिग्नलिंग प्रक्रिया का उपयोग करके समाप्त कर दिया जाता है जिसका उपयोग इसे स्थापित करने के लिए किया गया था।

अब जब हम जानते हैं कि WebRTC कैसे काम करता है, तो आइए कुछ वास्तविक जीवन के अनुप्रयोगों को सूचीबद्ध करें:

-

Google का गेमिंग प्लेटफ़ॉर्म, Stadia.

-

इंटरनेट ऑफ़ थिंग्स.

-

टोरेंट में फ़ाइल स्थानांतरण।

-

वित्तीय अनुप्रयोग और ट्रेडिंग प्लेटफ़ॉर्म।

-

संवर्धित और आभासी वास्तविकता।

-

आवाज़ और वीडियो कॉल।

-

ग्राहक सहायता और लाइव चैट।

-

ऑनलाइन शिक्षा और ई-लर्निंग।

WebRTC लीक क्या हैं?

यह जानते हुए कि WebRTC कनेक्शन के लिए सिग्नलिंग और कनेक्शन चरण के दौरान गोपनीय जानकारी के आदान-प्रदान और हस्तांतरण की आवश्यकता होती है, हम अनुमान लगा सकते हैं कि WebRTC लीक के दौरान क्या होता है।

तो WebRTC लीक क्या हैं? WebRTC लीक सुरक्षा उल्लंघन हैं जो WebRTC स्थानांतरण के दौरान होते हैं जिससे आपका IP पता उजागर हो सकता है।

आपका आईपी पता आपकी ऑनलाइन गुमनामी का एक महत्वपूर्ण हिस्सा है, और यदि समझौता किया जाता है, तो यह आपके स्थान और आपके आईएसपी (इंटरनेट सेवा प्रदाता)। दुर्भावनापूर्ण हैकर्स के हाथों में यह जानकारी आपके लिए बहुत सारी समस्याओं का कारण बन सकती है।

WebRTC लीक निश्चित रूप से खतरनाक होते हैं जब वे होते हैं, और यदि आप फ़ायरफ़ॉक्स, ओपेरा, क्रोम, माइक्रोसॉफ्ट एज और जैसे ब्राउज़र का उपयोग करते हैं ओपेरा, आप इन लीक होने के बड़े जोखिम में हैं। मुख्यतः क्योंकि ये वेब ब्राउज़र डिफ़ॉल्ट रूप से WebRTC सक्षम के साथ आते हैं।

WebRTC लीक की जांच कैसे करें

WebRTC लीक की जाँच के कुछ तरीके इस प्रकार हैं:

1. ऑनलाइन WebRTC लीक परीक्षण

अभी, कई ऑनलाइन WebRTC लीक परीक्षण हैं जिनका उपयोग आप यह जांचने के लिए कर सकते हैं कि क्या आपके ब्राउज़र पर कोई लीक है; कुछ अधिक लोकप्रिय लीक में शामिल हैं:

2. मैन्युअल WebRTC लीक परीक्षण

अगर आपको ऑनलाइन WebRTC लीक परीक्षणों पर पूरा भरोसा नहीं है, तो आप मैन्युअल रूप से जाँच कर सकते हैं। यह प्रक्रिया थोड़ी थकाऊ है, लेकिन यहाँ Chrome पर मैन्युअल WebRTC लीक परीक्षण करने का एक त्वरित विवरण दिया गया है।

-

गुप्त मोड में एक नई क्रोम विंडो खोलें

-

विंडो पर राइट क्लिक करें और 'इंस्पेक्ट पेज' चुनें। इससे डेवलपर टूल खुल जाएगा

-

जब यह आए, तो "कंसोल" टैब पर जाएं।

-

इस कोड को कॉपी और पेस्ट करें:

var rtc = window.RTCPeerConnection || window.mozRTCPeerConnection || window.webkitRTCPeerConnection; var pc = new rtc({ iceServers: [] }); pc.createDataChannel(""); pc.createOffer(pc.setLocalDescription.bind(pc), function() {}); pc.onicecandidate = function(ice) { console.log("IP Address: " + ice.candidate.candidate.split(" ")[4]); };

-

“चिपकाने की अनुमति दें” और कोड चलाएँ।

कोड चलाने के बाद, यदि जो IP पता आता है वह आपका वास्तविक IP पता है, तो आपको WebRTC लीक होने का खतरा है।(आप अपना IP पता जांच सकते हैंयहाँ.)

यह प्रक्रिया केवल विंडोज़ और मैक पर Google Chrome के लिए है। अन्य ब्राउज़रों की जाँच करना बहुत अधिक कठिन है, लेकिन हम इस पर चर्चा करेंगे कि इन अन्य ब्राउज़रों में WebRTC लीक को कैसे रोका जाए। “WebRTC लीक को कैसे रोकें” इस लेख का अनुभाग।

3. WebRTC लीक परीक्षण ब्राउज़र एक्सटेंशन का उपयोग करें

WebRTC लीक की जाँच करने का अंतिम तरीका बस अपने ब्राउज़र में ब्राउज़र एक्सटेंशन जोड़ना और उन्हें चलाना है। कुछ अधिक प्रतिष्ठित एक्सटेंशन में WebRTC नियंत्रण शामिल है(Chrome, फ़ायरफ़ॉक्स) और uBlock Origin.

WebRTC लीक को कैसे रोकें

आइए जानें कि आप WebRTC लीक को कैसे रोकते हैं:

1. अपने ब्राउज़र पर WebRTC अक्षम करें

आइए देखें कि इन ब्राउज़रों के डेस्कटॉप संस्करणों पर WebRTC को कैसे अक्षम किया जाए।

फ़ायरफ़ॉक्स ब्राउज़र पर WebRTC को अक्षम कैसे करें

-

पता बार में about:config टाइप करें

-

मैं जोखिम स्वीकार करता हूँ पर क्लिक करें! ” बटन

-

खोज बार में media.peerconnection.enabled टाइप करें

-

मान को "गलत" में बदलने के लिए डबल-क्लिक करें

Opera ब्राउज़र पर WebRTC को कैसे अक्षम करें

-

अपने Opera ब्राउज़र की सेटिंग पर जाएं

-

बाएँ हाथ की ओर उन्नत अनुभाग का विस्तार करें और गोपनीयता और सुरक्षा पर क्लिक करें

-

WebRTC तक नीचे स्क्रॉल करें और गैर-प्रॉक्सी UDP रेडियो अक्षम करें बटन का चयन करें

-

टैब बंद करें और सेटिंग्स स्वचालित रूप से सहेजी जानी चाहिए

Microsoft Edge ब्राउज़र पर WebRTC को अक्षम कैसे करें

आपके Edge ब्राउज़र पर WebRTC को 100% अक्षम करने का कोई तरीका नहीं है, लेकिन आप इस तरह के WebRTC कनेक्शन के दौरान अपने IP को मास्क कर सकते हैं:

-

पता बार में about:flags टाइप करें

-

"WebRTC कनेक्शन पर मेरा स्थानीय IP पता छिपाएँ" चिह्नित विकल्प को चेक करें

2. ब्राउज़र एक्सटेंशन का उपयोग करें

WebRTC लीक को रोकने का ब्राउज़र एक्सटेंशन तरीका क्रोम और फ़ायरफ़ॉक्स ब्राउज़र के लिए काम करता है। और WebRTC लीक परीक्षणों की तरह ही, WebRTC लीक को रोकने के लिए सबसे प्रतिष्ठित एक्सटेंशन WebRTC नियंत्रण हैं(Chrome, फ़ायरफ़ॉक्स) और uBlock Origin. इसके अलावाChrome के लिए WebRTC नेटवर्क लिमिटर.

3. प्रॉक्सी या वीपीएन का उपयोग करें

एक बेहतरीन VPN आपके IP पते को छिपाने का बेहतरीन काम कर सकता है। इसलिए यदि WebRTC लीक भी हो जाए, तो लीक हुआ IP पता बदल जाता है। ;नकली होने से बचें। ExpressVPN जैसे कुछ बेहतरीन VPN आपको अपने ब्राउज़र में WebRTC को उनके एक्सटेंशन का उपयोग करके बलपूर्वक अक्षम करने की अनुमति भी देते हैं क्रोम, फ़ायरफ़ॉक्स, और एज. अन्य वीपीएन आप शामिल करने सकते हैंSurfShark VPN, और NordVPN.

4. एंटीडिटेक्टर ब्राउज़र का उपयोग करें

WebRTC लीक से खुद को बचाने का आखिरी और शायद सबसे अच्छा तरीका एक बहुत अच्छे एंटीडिटेक्टर ब्राउज़र का उपयोग करना है।एंटीडिटेक्ट ब्राउज़र आपके आईपी पते को छिपाने के अलावा आपके डिजिटल फिंगरप्रिंट को भी स्पूफ करता है। ब्राउज़ करते समय आपको 100% गुमनाम बनाता है।

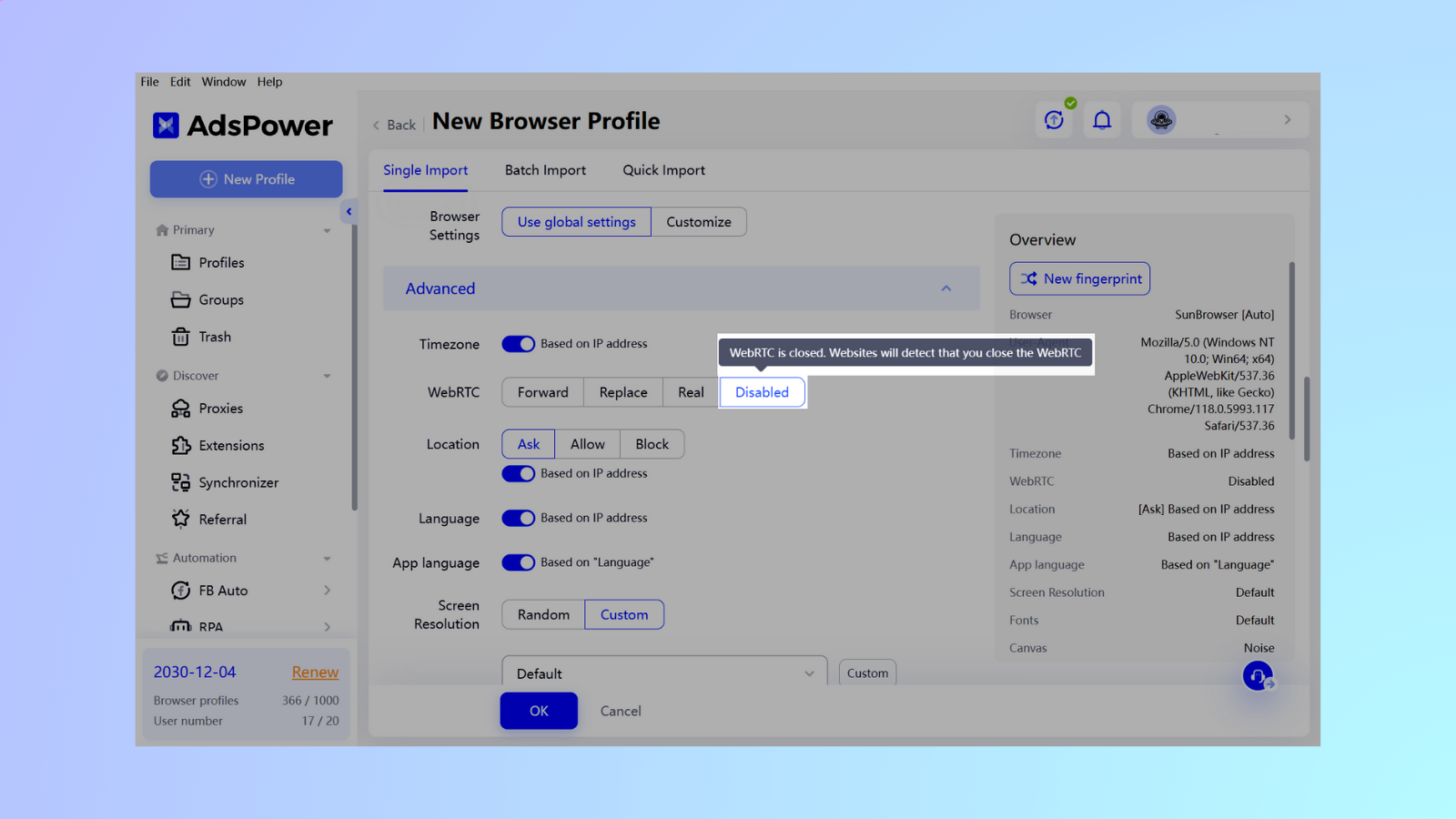

AdsPower में WebRTC लीक को रोकने के विकल्प

खोलेंAdsPower ऐप और ब्राउज़र प्रोफ़ाइल सेटिंग पृष्ठ पर नेविगेट करें। यहां, आपको WebRTCउन्नत अनुभाग। हम आपको AdsPower में WebRTC लीक को रोकने के लिए चार तरीकों के माध्यम से मार्गदर्शन करेंगे:

-

फ़ॉरवर्ड: वास्तविक IP को छिपाने के लिए Google के माध्यम से फ़ॉरवर्ड करें। उच्च सुरक्षा वाली वेबसाइटों (Ebay और Discord) के लिए उपयोग किया जाता है।

-

प्रतिस्थापित करें: WebRTC सक्षम। सार्वजनिक को प्रॉक्सी IP द्वारा प्रतिस्थापित किया जाएगा और स्थानीय IP को मास्क किया जाएगा।

-

वास्तविक: WebRTC सक्षम. आपका वास्तविक IP पता उपयोग किया जाएगा.

-

अक्षम करें: WebRTC बंद. वेबसाइट यह पता लगाएगी कि आपने WebRTC बंद कर दिया है.

WebRTC मास्किंग कुछ मामलों में मीडिया जैसे कुछ डेटा के लिए प्रॉक्सी सर्वर को बायपास करके सख्त गोपनीयता आवश्यकताओं की पेशकश कर सकता है। हालाँकि, इस अग्रेषण मोड के लिए लेनदेन की आवश्यकता होती है डेटा को एक ट्रांज़िट सर्वर के माध्यम से भेजना, जो संचार को संभावित रूप से धीमा कर सकता है। सख्त मास्किंग के साथ गति प्रभाव बढ़ जाता है: अक्षम करें> अग्रेषित करें> प्रतिस्थापित करें> वास्तविक।

संतुलन ढूँढना: आपके द्वारा चुने गए मास्किंग का स्तर आपकी प्राथमिकताओं पर निर्भर करता है। यदि गुमनामी सर्वोपरि है, तो सख्त नियम लागू होते हैं p;सेटिंग्स कभी-कभार होने वाली असुविधा के लायक हो सकती हैं। लेकिन अगर वेबसाइट तक निर्बाध पहुंच महत्वपूर्ण है, तो हल्का स्पर्श बेहतर हो सकता है।

निष्कर्ष

अब तक, आपको पता होना चाहिए कि WebRTC कितने उपयोगी हैं, और कैसे पेस्की WebRTC लीक आपके आईपी पते को गलत लोगों के सामने उजागर कर सकते हैं। आप आपको यह भी पता होना चाहिए कि आप WebRTC लीक परीक्षण कैसे कर सकते हैं ताकि आप जान सकें कि क्या आप WebRTC लीक के जोखिम में हैं, और यह भी जान सकें कि उन्हें कैसे रोका जाए।

सब कुछ कहने के बाद, हालांकि वेबआरटीसी लीक को रोकने के लिए इस सूची में कई अलग-अलग तरीके हैं, दो या तीन तरीकों का संयोजन अपनाना सबसे अच्छा होगा। रोकथाम के और भी तरीके बस और अधिक निश्चित होने के लिए। और अगर यह परेशानी जैसा लगता है, तो बस एक एंटीडिटेक्टर ब्राउज़र का उपयोग करना शुरू करें, खासकर AdsPower, और आप निश्चिंत रह सकते हैं कि आपकी ऑनलाइन गुमनामी बरकरार रहेगी।

लोग यह भी पढ़ें

- ब्राउज़र संगति और कर्नेल बेमेल: खाते प्रतिबंधित क्यों होते हैं (2026)

ब्राउज़र संगति और कर्नेल बेमेल: खाते प्रतिबंधित क्यों होते हैं (2026)

फिंगरप्रिंट के बेमेल होने के कारण होने वाले प्रतिबंधों से बचें। जानें कि 2026 में सुसंगत प्रोफाइल के लिए AdsPower ब्राउज़र कोर, TLS, Canvas और WebGL सिग्नल को कैसे सिंक्रनाइज़ करता है।

- ब्राउज़र फिंगरप्रिंटिंग से अकाउंट लॉक कैसे होते हैं (और AdsPower उन्हें कैसे रोकता है)

ब्राउज़र फिंगरप्रिंटिंग से अकाउंट लॉक कैसे होते हैं (और AdsPower उन्हें कैसे रोकता है)

ब्राउज़र फ़िंगरप्रिंट बेमेल होने से खाते कैसे लॉक हो जाते हैं और एड्सपावर का ड्यूल-इंजन आर्किटेक्चर, जिसमें वास्तविक ब्राउज़र कोर और नेटिव मोबाइल सिमुलेशन शामिल हैं, कैसे इन समस्याओं को हल करता है।

- 2025 में Whoer के 8 सर्वश्रेष्ठ विकल्प (सटीक और निजी आईपी जांच उपकरण)

2025 में Whoer के 8 सर्वश्रेष्ठ विकल्प (सटीक और निजी आईपी जांच उपकरण)

Whoer.net का विकल्प खोज रहे हैं? सटीक, निजी फिंगरप्रिंट विश्लेषण और बेहतर ऑनलाइन अनुभव के लिए 8 सर्वश्रेष्ठ IP चेक टूल की हमारी 2025 सूची देखें।

- आरडीपी बनाम एंटीडिटेक्ट ब्राउज़र: क्या अंतर है और कौन सा अधिक सुरक्षित है?

आरडीपी बनाम एंटीडिटेक्ट ब्राउज़र: क्या अंतर है और कौन सा अधिक सुरक्षित है?

क्या आप अपने खातों के प्रबंधन के लिए RDP या एंटीडिटेक्ट ब्राउज़र का इस्तेमाल कर रहे हैं? RDP और एंटीडिटेक्ट ब्राउज़र के बीच अंतर और उन्हें कैसे चुनें, जानें

- उपयोगकर्ता एजेंट क्या है: UA घटक और इसे कैसे खोजें, इसका विश्लेषण

उपयोगकर्ता एजेंट क्या है: UA घटक और इसे कैसे खोजें, इसका विश्लेषण

इस ब्लॉग में जानें कि उपयोगकर्ता एजेंट क्या है, इसके घटक क्या हैं, तथा अपने ब्राउज़र की UA स्ट्रिंग कैसे खोजें।