WebRTC は何に使われますか?WebRTC は IP アドレスを漏洩しますか?

ちょっと見てみる

WebRTC の仕組み、実際の使用例、IP 漏洩のリスク、そして高度な WebRTC モードによる AdsPower のプライバシー保護についてご紹介します。安全を確保するために、今すぐ AdsPower をお試しください。

リアルタイムコミュニケーションは現代のウェブの基盤となり、ブラウザベースのビデオ通話から遠隔医療、オンラインゲーム、カスタマーサポートまで、あらゆるものを支えています。その中心にあるのが、ブラウザ内で音声、動画、データの即時交換を可能にする技術、WebRTCです。

Google Meet、Discord、オンライン教室、あるいは大規模プラットフォームのライブカスタマーサポート窓口を利用したことがあるなら、気づかないうちにWebRTCを利用していることになります。しかし、WebRTCの利用が広がるにつれて、IPアドレスの漏洩、デバイスフィンガープリンティング、オンラインIDの追跡といった懸念も高まっています。

このガイドでは、今日のユーザーにとって最も重要な点に焦点を当てています。

- WebRTCの用途

- IP情報を公開する理由

- WebRTCがあなたのIPアドレスを漏らすかどうか

- 自分を守る方法 - 特に複数のアカウントを管理している場合

- AdsPowerのWebRTCモードが高度なプライバシー保護を提供する仕組み

WebRTC が今日不可欠な理由 (古い説明を繰り返すことなく)

前回の記事で WebRTC の技術的な基礎はすでに説明されているので、「WebRTC とは何か」という基本をスキップして、ユーザーが現在実際に検索している内容に直接進みます。

WebRTCの本質は、ブラウザとアプリケーション間のリアルタイムのピアツーピア(P2P)通信を可能にすることです。これにより、中央集権的なサーバーを経由せず、レイテンシを最小限に抑えることができます。そのため、WebRTCは現在、人々が日常的に使用する多くのツールに、目に見えない形で組み込まれています。

WebRTCは何に使われるのか?実際のアプリケーション

WebRTCは、幅広い現代のオンラインエクスペリエンスを支えています。ここでは、最も一般的で重要なユースケースをご紹介します。

ビデオ会議およびコラボレーションツール

ほとんどのブラウザベースの動画プラットフォームは、低遅延でユーザーにアプリのインストールを必要としないため、WebRTC で動作します。よく知られている例としては、以下のようなものがあります。

- Google ミート

- 不和

- Slackのブラウザベースの通話

- Microsoft Teams(ブラウザ版)

- これにより

- ClassDoやその他の教育プラットフォーム

これらのサービスは、ビデオストリーミング、オーディオ同期、画面共有、リアルタイムコラボレーションに WebRTC を活用しています。

遠隔医療とオンラインヘルスケア

遠隔医療では、セキュリティと暗号化が不可欠です。Doxy.me、Amwell、その他のHIPAA準拠サービスなどのプラットフォームでは、ブラウザ内で直接エンドツーエンド暗号化されたビデオセッションをサポートしているため、WebRTCが使用されています。

医師はソフトウェアのインストールを必要とせず、安全に患者を診察できます。

クラウドゲームと低遅延ストリーミング

リアルタイムゲームやクラウドストリーミングには、超低遅延が求められます。WebRTC はまさにそれを実現します。

- NVIDIA GeForce NOW

- Google Stadia(現在 Google Cloud 全体で使用されているテクノロジー)

- YouTube Live や Twitch などのインタラクティブなライブ配信プラットフォーム

視聴者がストリーマーとやりとりする場合でも (共同ストリーミング、ボイスチャット、双方向イベント)、WebRTC がリアルタイム コンポーネントを処理します。

オンライン教育と遠隔学習

多くの e ラーニング ツールでは、仮想教室、ブレイクアウト ルーム、教師と生徒の即時コミュニケーションに WebRTC を使用しています。

- Google Classroom のビデオ通話

- オンライン家庭教師プラットフォーム

- 仮想トレーニングおよびオンボーディング ツール

どのブラウザでも実行できるため、大規模な仮想学習環境に最適です。

カスタマーサポート、セールスコール、本人確認

Airbnb や大手銀行などの Web サイトで「ライブエージェントと話す」をクリックすると、多くの場合、WebRTC を利用した音声/ビデオ セッションが開始されます。

顧客検証ツールでは、Web カメラベースの ID 確認、KYC 検証、生体認証キャプチャにも WebRTC が使用されます。

結論:

WebRTCは、ビデオ、オーディオ、ゲーム、教育、カスタマーサポート、ブラウザベースのコミュニケーションなど、あらゆる場所で利用されています。その利用は拡大し続けていますが、それに伴うプライバシーへの懸念も高まっています。

隠れた問題:WebRTCフィンガープリンティングとIP露出

WebRTC はスピードと利便性を提供しますが、機密性の高いデバイスとネットワークの詳細を意図せず公開してしまうこともあります。

これが次のような検索の理由です:

- 「WebRTC は私の IP アドレスを漏らしていますか?」

- 「WebRTC は私の実際の位置を公開しますか?」

- 「WebRTC は複数のアカウントでも安全ですか?」

近年急増しています。

実際に何が起こっているのか分析してみましょう。

WebRTCがデフォルトで公開するデータ

WebRTCはネットワークルーティングを効率化するために設計されたものであり、匿名性を保証するものではありません。直接接続を確立するには、ブラウザが以下のネットワーク詳細情報を共有する必要があります。

- パブリックIPアドレス(インターネットに表示されるもの)

- ローカルIPアドレス(デバイスの内部ネットワークID)

- デバイスのネットワーク インターフェース (Wi-Fi、イーサネットなど)

メディアデバイス識別子(カメラとマイクのID)

これらの詳細をブラウザ情報、OS バージョン、ハードウェア特性、その他の技術的パラメータと組み合わせると、VPN を使用している場合でも、Web サイトはデバイスの固有のフィンガープリントを生成できます。

WebRTCがIPアドレスを明らかにする理由

最速のP2Pルートを確立するために、ブラウザはSTUN/TURNサーバーを介して内部IPアドレスと外部IPアドレスを交換します。フィンガープリンティングスクリプトはこのプロセスを利用します。

要点:

ビデオ通話を行なったことがない場合でも、ブラウザから IP アドレスが漏洩する可能性があります。

ページに埋め込まれたシンプルな WebRTC スクリプトを使用すると、IP 情報をサイレントに抽出できます。

WebRTC は IP アドレスを漏らしますか?

簡単に答えると、はい。ただし、それを防ぐための措置を講じない限りは。

WebRTC リークは通常、次のように発生します。

パブリックIP漏洩

WebRTCは、VPN経由でもパブリックIPアドレスを漏洩させる可能性があります。VPNがWebRTC漏洩対策を完全に行っていない場合です。一部のVPNは、WebRTCクエリをルーティングせず、通常のブラウザトラフィックのみをルーティングします。

これは特に次のような場合に問題となります。

- ソーシャルメディアマーケター

- マルチアカウントマネージャー

- アフィリエイトマーケター

- 電子商取引マネージャー

- 別々のデジタルIDを維持しようとしている人

ローカルIPリーク

WebRTC は ローカル ネットワーク IP も公開し、次の情報を明らかにします。

- デバイスの内部ネットワーク構造

- Wi-Fiでもイーサネットでも

- ネットワークインターフェースID

ローカル IP 情報は、広告ネットワーク、不正防止ツール、ソーシャル プラットフォームで使用されるフィンガープリンティング システムにとって非常に貴重です。

接続開始前の指紋採取

ウェブサイトはユーザーがビデオ通話に参加することを必要としません。フィンガープリンティングスクリプトは、ページの読み込み中、つまり許可要求が表示される前にWebRTCデータを取得できます。

これはつまり:

- あなたのIDは複数のアカウント間で照合できます

- 不正防止システムは「同じユーザー、異なるアカウント」を検出できる

- ウェブサイトはプロキシの背後でもあなたの本当のIPアドレスを特定できる

このため、プロのユーザーは、Web サイトの機能を損なわずに WebRTC の動作をシミュレートまたはブロックする AdsPower などのツールにますます依存するようになっています。

WebRTC IP漏洩を防ぐ方法(実践的な方法)

WebRTC の露出を防ぐための最も効果的なアプローチを以下に示します。

WebRTC を無効にする(限定使用)

一部のブラウザ(Firefoxなど)では、WebRTCを手動で無効にすることができます。Chromeベースのブラウザでは、サードパーティ製の拡張機能が必要です。

主な欠点:

WebRTC を無効にすると、ビデオ通話、音声チャット、および WebRTC に依存するすべてのサイトが利用できなくなります。

このソリューションは、リアルタイムのブラウザ通信を必要としないユーザーにのみ適しています。

WebRTCリーク保護機能を備えたVPNを使用する

VPNはWebRTCからパブリックIPアドレスを隠すことができますが、ローカルIPアドレスは必ずしも隠せるとは限りません。多くのVPNはWebRTCプロセスの一部しかブロックしません。その結果、フィンガープリンティングシステムによってデバイスが特定されてしまう可能性があります。

このアプローチは役立ちますが、絶対確実ではありません。

WebRTC 保護機能を備えた Antidetect ブラウザを使用する (推奨)

AdsPower のようなプライバシー重視のブラウザでは、ユーザーがWebRTCの動作を完全に制御できます。これは以下の場合に最も効果的な方法です。

- 複数アカウントの管理

- 指紋の相関関係を回避する

- 実際のIPとデバイス情報をマスキングする

- 別々のアイデンティティを安全に維持する

- 広告プラットフォーム、eコマースプラットフォーム、ソーシャルメディアアカウントとの連携

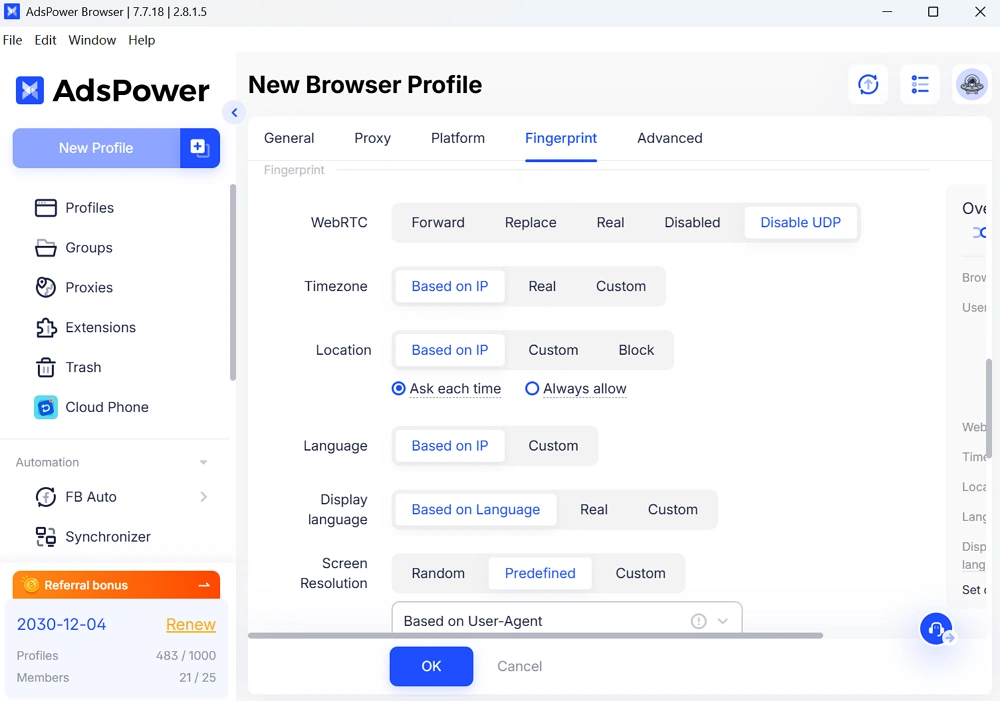

AdsPower の高度な WebRTC 保護モード (2025 年更新)

AdsPowerブラウザは、それぞれ特定のユースケース向けに設計された複数のWebRTCモードを提供します。単純なブラウザ拡張機能とは異なり、AdsPowerはネットワークレベルと環境レベルでWebRTCを制御するため、より強力なプライバシー保護を提供します。

各モードの詳細は次のとおりです。

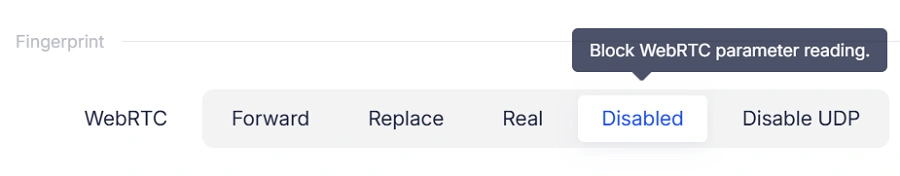

無効化モード

- WebRTCを完全に無効にする

- しかし、ブラウザAPI(ウェブサイトが検出できる)をブロックする代わりに、AdsPowerはトラフィックを傍受します。

- ウェブサイトはブロックをファイアウォールまたはネットワーク制限として解釈します

- WebRTCフィンガープリントの漏洩をすべて防止

最適な用途:

WebRTC 機能を必要とせず、最大限のプライバシーを望むユーザー。

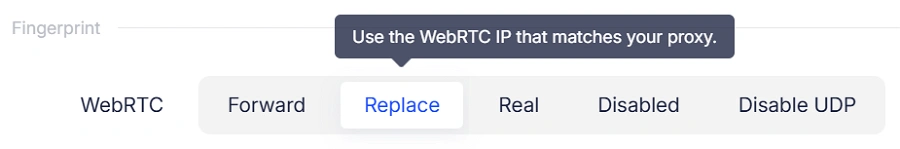

置換モード

- WebRTCは引き続き機能します

- しかし、すべてのIPと指紋情報は、環境に一致する偽のデータ(プロキシIPと一致するものなど)に置き換えられます。

- ウェブサイトはあなたの本当の身元ではなく、リアルな指紋を見る

最適な用途:

通常の WebRTC 動作を維持しながらアカウントのリンクを回避します。

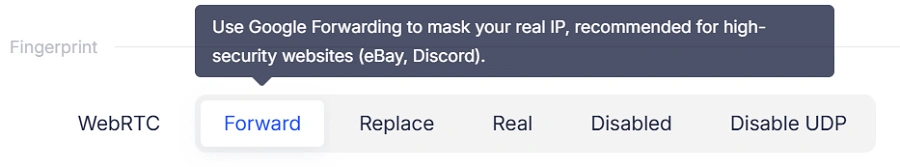

フォワードモード

- 置き換えモードの強化版

- すべての WebRTC サーバー リクエストを Google のパブリック WebRTC サーバーを経由するように強制します。

- ウェブサイトが自己ホスト型STUNサーバーを使用して実際のIPを検出するのを防ぎます

最適な用途:

広告プラットフォーム、eコマース プラットフォーム、高度な不正防止システムを備えた Web サイト。

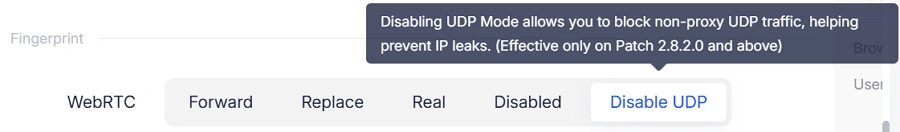

UDP モードを無効にする (新機能)

上記のモードは指紋情報の漏洩を防ぐことができますが、WebRTCを利用するウェブサイトが正常に機能しなくなる可能性があります。新たに追加された「UDPを無効にする」モードは、この問題を解決します。

- WebRTC で使用される UDP チャネルのみをブロックします

- WebRTCトラフィックをTCPリレーモードに強制する

これにより、次のことが可能になります:

- ビデオ通話とリアルタイム機能は引き続き動作します

- プロキシ経由でルーティングされるトラフィック

- 真のIP保護が維持される

次の製品と相性が良い:

Google Meet、TikTok、主要ライブプラットフォーム

最適な用途:

実際の IP を明かさずに WebRTC 機能を必要とするユーザー。

どの WebRTC モードを使用すべきか? (クイック ガイド)

|

ユーザーニーズ |

推奨広告パワーモード |

|

最大限のプライバシー、WebRTCは不要 |

無効化モード |

|

WebRTC機能が必要 + IP保護 |

UDPモードを無効にする |

|

アカウントの紐付けを回避 + リアルなフィンガープリント |

置換モード |

|

高度な検出対策環境 |

転送モード |

最後に

WebRTCは現代のインターネットに不可欠であり、ビデオ通話からクラウドゲームまであらゆるものを支えています。しかし、そのデフォルトの動作により、VPNを使用している場合でも機密情報が漏洩する可能性があります。

複数のアカウントを管理している場合、デジタル マーケティングに携わっている場合、または単にプライバシーを重視している場合は、ブラウザーでの WebRTC の動作を制御する必要があります。

AdsPower などのツールは、現在利用可能な最も柔軟で安全、かつユーザーフレンドリーな WebRTC 保護を提供し、機能性を犠牲にすることなく匿名性を維持できます。

保護された状態を維持。ワークフローに適した WebRTC モードを選択してください。

他にも読む記事

- AdsPowerの仕組み:カーネルレベルでのブラウザ指紋(フィンガープリント)構築とは?

AdsPowerの仕組み:カーネルレベルでのブラウザ指紋(フィンガープリント)構築とは?

AdsPowerがChromiumカーネルレベルでどのようにブラウザ指紋を変更し、一貫性を高め、検知リスクを低減し、複数アカウント運用をサポートするか解説します。

- ブラウザの一貫性とカーネルの不一致:アカウントが禁止される理由(2026年)

ブラウザの一貫性とカーネルの不一致:アカウントが禁止される理由(2026年)

フィンガープリントの不一致によるアカウント停止を回避しましょう。2026年にAdsPowerがブラウザコア、TLS、Canvas、WebGLのシグナルを同期し、一貫したプロファイルを実現する方法をご覧ください。

- ブラウザフィンガープリンティングがアカウントロックを引き起こす仕組み(そしてAdsPowerがそれを防ぐ仕組み)

ブラウザフィンガープリンティングがアカウントロックを引き起こす仕組み(そしてAdsPowerがそれを防ぐ仕組み)

ブラウザのフィンガープリントの不一致がアカウントロックを引き起こす仕組みと、実際のブラウザコアとネイティブモバイルシミュレーションを備えたAdsPowerのデュアルエンジンアーキテクチャがどのように機能するか

- 2025年のWhoer代替サービス8選(正確でプライベートなIPチェックツール)

2025年のWhoer代替サービス8選(正確でプライベートなIPチェックツール)

Whoer.netの代替品をお探しですか?正確でプライベートな指紋分析と強化されたオンラインセキュリティを実現する、2025年版IPチェックツール8選をご覧ください。

- RDP と Antidetect ブラウザ: 違いは何ですか? どちらがより安全ですか?

RDP と Antidetect ブラウザ: 違いは何ですか? どちらがより安全ですか?

アカウント管理にRDPまたはアンチディテクトブラウザを使用していますか?RDPとアンチディテクトブラウザの違いと、使い分け方をご確認ください。