WebRTC リークとは何か、そしてそれを防ぐにはどうすればよいか?

WebRTC リークとは何かを知る前に、WebRTC とは何かを知っておく必要があります。では、WebTRC とは何でしょうか?

WebTRCはWeb Real Time Communicationの略で、現在多くのWebブラウザやモバイルアプリケーションにプリインストールされているオープンソースのWebプロトコルです。 bTRC を使用すると、これらの Web ブラウザとモバイル アプリケーション間で情報をリアルタイムに共有できます。この情報は、オーディオ、ビデオ、さらにはテキストベースのファイルである場合もあります。

WebRTC 自体は、標準化された効率的な方法を作成して、ピアツーピア通信を可能にするために開発されました。サードパーティのプラグインや複雑なインストールを必要とせず、Web ブラウザと一部の互換性のあるアプリ間のリアルタイムの同期を実現します。

今日、Google、Zoom、Facebook、Snap Inc、UberConference など、ビデオ会議、音声通話、ライブ ストリーミング サービスを提供する企業の多くは、WebRTC プロトコルを使用しています。

WebRTC はどのように機能しますか?

WebRTC とは何かがわかったので、WebRTC の仕組みを簡単に確認し、実際のアプリケーションをいくつか紹介しましょう。

WebRTC は、多数の Javascript API と組み込みブラウザ コンポーネントを使用して機能します。主な API は次のとおりです。

-

getUserMedia: マイクとカメラにアクセスするために使用されます。

-

RTCPeerConnection: ビデオ通話と音声通話の設定に使用されます。

-

RTCDataChannel: ピアツーピアのデータ転送を有効にするために使用されます。

これらの API を使用した WebRTC の動作について、簡単に説明します。

1. メディア キャプチャ

WebRTCの最初のステップはメディアのキャプチャです。多くの場合、メディアとは、ウェブブラウザ間で通信できます。これを実行するには、WebRTC アプリケーションが開始されると、API が getUserMediaは、マイクとカメラへのアクセスを要求します。通常、ブラウザにポップアップタブとして表示され、オプションには「許可」と「ブロック」があります。許可すると、メディアがキャプチャされ、表示または送信される準備が整います。

2. シグナリング

シグナリングはWebRTCでは特に標準化されていませんが、それでもWebRTCの動作において重要なステップです。接続を確立する前に、接続するブラウザまたはモバイルアプリケーションは、 sp;接続を確立するための最善の方法を決定するのに役立ちます。この情報は、セッション制御メッセージ、ネットワーク アドレス、またはセッション メディア データである可能性があります。シグナリングは通常、WebSocket、HTTP、またはその他の同様のプロトコルを介して行われます。

3. 接続を作成する

WebRTC が使用する次の API はRTCPeerConnection。この API を使用すると、コーデックやその他のメディア設定などの接続パラメータがネゴシエートされ、合意されます。その後、WebRT C は、Interactive Connectivity Establishment (ICE) フレームワークを使用して、ピアと接続するための最適なパスを決定し、直接のピアツーピア接続が確立されます。

4. データ転送

接続が確立されると、オーディオ、ビデオ、さらにはテキストファイルなどのメディアデータがピア間でリアルタイムに転送できるようになりました。データは暗号化され、メディア データには SRTP (Secure Real-time Transport Protocol)、非メディア データには DTLS (Datagram Transport Layer Security) を使用します。これにより、転送中にデータが保護され、安全であることが保証されます。

5. メディアコミュニケーション

メディアデータが転送されている間、WebRTC コンポーネントは帯域幅、メディアのエンコード、メディアのデコード、ノイズの低減、エコーのキャンセル、ネットワークの変動を管理します。

6. データチャネル通信

最後の WebRTC API、RTCDataChannel は、この部分を処理します。この部分は、メディア以外のデータ形式の転送をカバーします。このデータは、テキスト チャット、ゲーム データ、またはファイル転送である可能性があります。

7. セッションの終了

通信が完了すると、セッションは、それを確立するために使用されたのと同じシグナリング プロセスを使用して終了します。

WebRTC の仕組みがわかったので、実際のアプリケーションをいくつか挙げてみましょう。

-

Google のゲーム プラットフォーム、Stadia。

-

モノのインターネット。

-

トレントでのファイル転送。

-

金融アプリケーションおよびトレーディング プラットフォーム。

-

拡張現実と仮想現実。

-

音声通話とビデオ通話。

-

カスタマー サポートとライブ チャット。

-

オンライン教育と e ラーニング。

WebRTC リークとは何ですか?

WebRTC 接続では、シグナリングと接続の作成フェーズで機密情報の交換と転送が必要であることを認識しているため、WebRTC リーク中に何が起こるかを推測できます。

では、WebRTC リークとは何でしょうか?WebRTC リークとは、WebRTC 転送中に発生するセキュリティ侵害であり、IP アドレスが公開される可能性があります。

あなたのIPアドレスは、オンラインの匿名性にとって重要な部分であり、侵害された場合、あなたの位置情報やISP(インターネット サービス プロバイダー)。この情報が悪意のあるハッカーの手に渡ると、さまざまな問題が発生する可能性があります。

WebRTC の漏洩は、Firefox、Opera、Chrome、Microsoft Edge などのブラウザを使用している場合、発生すると間違いなく危険です。 Opera の場合、こうした漏洩のリスクはさらに高くなります。主な理由は、これらの Web ブラウザでは WebRTC がデフォルトで有効になっているためです。

WebRTC リークを確認する方法

WebRTC リークをチェックする方法をいくつか紹介します。

1. オンライン WebRTC リーク テスト

現在、ブラウザにリークがあるかどうかを確認するために使用できるオンラインの WebRTC リーク テストが複数あります。人気のあるテストには次のものがあります。

2. 手動 WebRTC リーク テスト

オンラインの WebRTC リーク テストをあまり信頼できない場合は、手動で確認することもできます。このプロセスはかなり面倒ですが、Chrome で手動の WebRTC リーク テストを実行する方法を簡単に説明します。

-

シークレット モードで新しい Chrome ウィンドウを開く

-

ウィンドウを右クリックし、「ページの検査」を選択します。これにより、開発者ツールが開きます。

-

これが表示されたら、「コンソール」タブに移動します。

-

このコードをコピーして貼り付けます:

var rtc = window.RTCPeerConnection || window.mozRTCPeerConnection || window.webkitRTCPeerConnection; var pc = new rtc({ iceServers: [] }); pc.createDataChannel(""); pc.createOffer(pc.setLocalDescription.bind(pc), function() {}); pc.onicecandidate = function(ice) { console.log("IP Address: " + ice.candidate.candidate.split(" ")[4]); };

-

「貼り付けを許可」してコードを入力し、実行します。

コードを実行した後、表示された IP アドレスが実際の IP アドレスである場合、WebRTC リークが発生するリスクがあります。(IP アドレスを確認できます こちら。)

このプロセスは Windows と Mac 上の Google Chrome にのみ適用されます。他のブラウザでは確認がはるかに困難ですが、これらの他のブラウザで WebRTC リークを防ぐ方法については触れておきます。 「WebRTC リークをブロックする方法」 この記事のセクション。

3. WebRTC リークテストブラウザ拡張機能を使用する

WebRTC リークをチェックする最終的な方法は、ブラウザ拡張機能をブラウザに追加して実行するだけです。評判の良い拡張機能の中には、WebRTC Control(Chrome、Firefox) および uBlock Origin。

WebRTC リークを防ぐ方法

WebRTC リークを防ぐ方法について説明します。

1. ブラウザで WebRTC を無効にする

これらのブラウザのデスクトップ版で WebRTC を無効にする方法を見てみましょう。

Firefox ブラウザで WebRTC を無効にする方法

-

アドレスバーに「about:config」と入力します

-

[リスクに同意します] をクリックします。” ボタン

-

検索バーに「media.peerconnection.enabled」と入力します

-

ダブルクリックして値を「false」に変更します。

Opera ブラウザで WebRTC を無効にする方法

-

Opera ブラウザの設定に移動

-

左側の「詳細設定」セクションを展開し、「プライバシーとセキュリティ」をクリックします

-

WebRTC まで下にスクロールし、[非プロキシ UDP を無効にする] ラジオボタンを選択します

-

タブを閉じると、設定が自動的に保存されます

Microsoft Edge ブラウザで WebRTC を無効にする方法

Edge ブラウザで WebRTC を 100% 無効にする方法はありませんが、次のように WebRTC 接続中に IP をマスクすることはできます。

-

アドレスバーにabout:flagsと入力します

-

「WebRTC 接続時にローカル IP アドレスを非表示にする」というオプションにチェックを入れます。

2. ブラウザ拡張機能を使用する

WebRTC リークを防止するブラウザ拡張機能の方法は、Chrome および Firefox ブラウザで機能します。また、WebRTC リーク テストと同様に、WebRTC リークを防止するための最も信頼できる拡張機能は WebRTC Control です (Chrome、Firefox) および uBlock Origin。また、Chrome 用 WebRTC ネットワーク リミッター。

3. プロキシまたはVPNを使用する

優れたVPNは、IPアドレスをマスキングする優れた機能を備えています。そのため、WebRTCの漏洩が発生した場合でも、漏洩したIPアドレスは;偽物ではないことを確かめてください。ExpressVPN などの優れた VPN の中には、 Chrome, Firefox、およびEdge。他に試すことができる VPN としては、SurfShark VPN や NordVPN。

4. アンチディテクトブラウザを使用する

WebRTC リークから身を守る最後の、そしておそらく最善の方法は、非常に優れたアンチディテクトブラウザを使用することです。優れたantidetect ブラウザは、IP アドレスをマスクするだけでなく、デジタル指紋を偽装します。ブラウジング中は 100% 匿名になります。

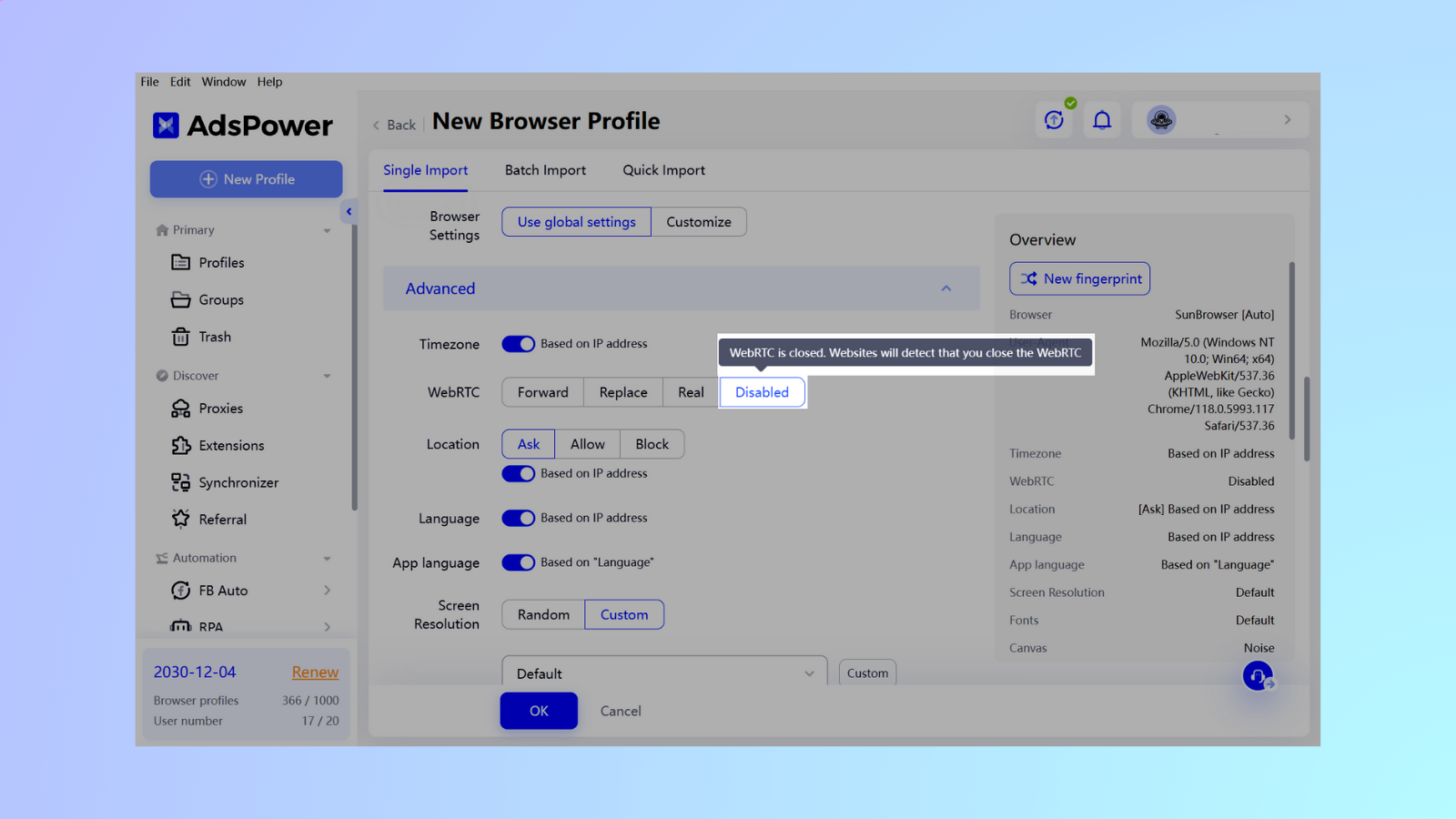

AdsPower での WebRTC 漏洩防止のオプション

AdsPower アプリにアクセスし、ブラウザ プロファイル設定ページに移動します。ここで、WebRTC が 上級セクションでは、AdsPower での WebRTC リークを防ぐ 4 つの方法について説明します。

-

転送: 実際の IP を隠すために Google 経由で転送します。セキュリティの高い Web サイト (eBay や Discord) で使用されます。

-

置換: WebRTC が有効です。パブリック IP はプロキシ IP に置き換えられ、ローカル IP はマスクされます。

-

Real: WebRTC が有効です。実際の IP アドレスが使用されます。

-

無効: WebRTC が閉じられます。Web サイトは WebRTC が閉じられたことを検出します。

WebRTC マスキングは、メディアなどの特定のデータについてプロキシ サーバーをバイパスすることで、場合によってはより厳しいプライバシー要件を提供できます。ただし、この転送モードでは、トランジット サーバーを経由してデータを送信すると、通信速度が低下する可能性があります。より厳格なマスキングを使用すると、速度への影響が増加します: 無効 > 転送 > 置換 > 実際。

バランスを見つける: マスクのレベルは、優先順位によって異なります。匿名性が最優先の場合は、より厳格な時々不便でも、設定は価値があるかもしれません。しかし、ウェブサイトへのシームレスなアクセスが重要な場合は、より軽いタッチの方が良いかもしれません。

まとめ

これで、WebRTC がいかに有用であるか、そして厄介な WebRTC の漏洩によって IP アドレスが悪意のある人物に公開される可能性があることがわかったはずです。また、WebRTC リークのリスクがあるかどうかを知るために WebRTC リーク テストを実行する方法と、それを防ぐ方法についても知っておく必要があります。

結局のところ、WebRTC の漏洩を防ぐための個別の方法はこのリストにたくさんありますが、2 つまたは 1 つの方法を組み合わせるのが最善です。確実性を高めるために、さらに多くの予防方法を試してください。それが面倒に感じる場合は、特にAdsPower をご利用いただくことで、オンラインでの匿名性が損なわれることなく維持されることを保証できます。

他にも読む記事

- ブラウザの一貫性とカーネルの不一致:アカウントが禁止される理由(2026年)

ブラウザの一貫性とカーネルの不一致:アカウントが禁止される理由(2026年)

フィンガープリントの不一致によるアカウント停止を回避しましょう。2026年にAdsPowerがブラウザコア、TLS、Canvas、WebGLのシグナルを同期し、一貫したプロファイルを実現する方法をご覧ください。

- ブラウザフィンガープリンティングがアカウントロックを引き起こす仕組み(そしてAdsPowerがそれを防ぐ仕組み)

ブラウザフィンガープリンティングがアカウントロックを引き起こす仕組み(そしてAdsPowerがそれを防ぐ仕組み)

ブラウザのフィンガープリントの不一致がアカウントロックを引き起こす仕組みと、実際のブラウザコアとネイティブモバイルシミュレーションを備えたAdsPowerのデュアルエンジンアーキテクチャがどのように機能するか

- 2025年のWhoer代替サービス8選(正確でプライベートなIPチェックツール)

2025年のWhoer代替サービス8選(正確でプライベートなIPチェックツール)

Whoer.netの代替品をお探しですか?正確でプライベートな指紋分析と強化されたオンラインセキュリティを実現する、2025年版IPチェックツール8選をご覧ください。

- WebRTC は何に使われますか?WebRTC は IP アドレスを漏洩しますか?

WebRTC は何に使われますか?WebRTC は IP アドレスを漏洩しますか?

WebRTC とは何か、何のために使用されるのか、IP アドレスが漏洩するかどうか、AdsPower の WebRTC モードなどのツールを使用してどのように保護を維持するのかについて学習します。

- RDP と Antidetect ブラウザ: 違いは何ですか? どちらがより安全ですか?

RDP と Antidetect ブラウザ: 違いは何ですか? どちらがより安全ですか?

アカウント管理にRDPまたはアンチディテクトブラウザを使用していますか?RDPとアンチディテクトブラウザの違いと、使い分け方をご確認ください。